Mapeo de EUCC a los criterios comunes: Una visión técnica de los niveles de garantía y los requisitos de evaluación

El Plan de Certificación de Ciberseguridad de la UE sobre Criterios Comunes (EUCC) es ahora el marco operativo para la certificación de seguridad de productos ICT en Europa. Establecido por el Reglamento de aplicación de la Comisión (UE) 2024/482 el 31 de enero de 2024 y plenamente aplicable a partir del 27 de febrero de 2025, el EUCC sustituye el fragmentado paisaje de certificación nacional SOG-IS por un único, esquema armonizado basado en ISO/IEC 15408, el estándar internacional de Criterio Común. Si su producto actualmente tiene o está siguiendo un certificado de Criterios Comunes, el EUCC cambia lo que realmente significa la garantía, cómo los evaluadores evalúan la vulnerabilidad y qué evidencia necesitan proporcionar.

Este artículo mapea la arquitectura técnica de EUCC con los criterios comunes clásicos: niveles de garantía, requisitos de análisis de vulnerabilidad, requisitos de análisis. la profundidad de la evaluación, y la evidencia que su equipo debe entregar antes de que un organismo de certificación emita un certificado.

Criterios Comunes y EUCC: La misma base, un marco diferente

Common Criteria (CC) es un estándar internacional bajo ISO/IEC 15408 que proporciona una metodología estructurada para evaluar las propiedades de seguridad de los productos de TI. Define Requisitos Funcionales de Seguridad (SFRs), especificando qué es necesario hacer un producto. y Requisitos de Seguros de Seguridad (SARs), que definen cuán minuciosamente la evaluación debe verificar esas funciones. El resultado es un certificado vinculado a un objetivo de seguridad específico (ST), que describe la configuración evaluada del producto, el modelo de amenaza y los objetivos de seguridad.

El CEEF no sustituye esta metodología. En cambio, gobierna que certifica, a qué profundidad y bajo qué estructura nacional excesiva dentro de la UE. Cada evaluación EUCC todavía utiliza el estándar CC (ISO/IEC 15408), la Metodología Común de Evaluación (CEM) y los documentos de última generación aplicables. Lo que añade la EUCC es un modelo de gobernanza a nivel de la UE bajo la supervisión de la ENISA, que sustituye los esquemas nacionales independientes por un marco unificado de evaluación de la conformidad. Este cambio de gobernanza no se produjo de forma aislada. El CEEF fue diseñado como parte de una arquitectura regulatoria más amplia de la UE, cuando un sistema de certificación armonizado crea un puente directo hacia las obligaciones de cumplimiento a nivel de los productos en virtud de la legislación horizontal. Como exploramos enCyber Resilience Act & EUCC explicó: Key Differences, Oververlaps and Compliance Pathways, esta alineación es clave para el acceso al mercado a largo plazo en virtud de la Ley de Resistencia Cibernética (CRA). Los productos certificados en EUCC Sustancial o de alto nivel cumplen los requisitos esenciales de ciberseguridad.

Niveles de EAL vs. niveles de garantía EUCC: Lo que cambió

Criterio común clásico utiliza siete niveles de control de evaluación (EAL1-EAL7) para calificar la profundidad de una evaluación. Un mayor número de EAL significa un escrutinio más riguroso de la documentación de diseño, los procedimientos de prueba y los controles del entorno de desarrollo.

El EUCC no retira los niveles de EAL pero los reacciona bajo dos categorías de garantía más amplias definidas por la Ley de Ciberseguridad de la Unión Europea): Sustancial y Alta. Es crucial que la EUCC traslade el criterio de clasificación primaria del número EAL al nivel Análisis de vulnerabilidad (AVA_VAN). Los EALs siguen siendo visibles en los certificados EUCC cuando corresponda, pero el nivel AVA_VAN siempre se indica y conduce la ruta de evaluación de la conformidad.

Substantial Assurance (EAL1–EAL3 / AVA_VAN.1–AVA_VAN.2)

Un Substantial asegura cubre la parte inferior del espectro CC. Los productos a este nivel deben demostrar que vulnerabilidades conocidas públicamente están ausentes y que las funcionalidades de seguridad están correctamente implementadas. La evaluación se dirige a las amenazas de actores con capacidades y recursos limitados.

AVA_VAN.1 realiza un análisis básico para identificar fallas de seguridad evidentes. AVA_VAN.2 añade pruebas independientes estructuradas para verificar la resistencia a ataques de baja habilidad. No se permite la autoevaluación; todas las evaluaciones requieren un Organismo de Evaluación de la Conformidad (CAB). En este nivel, los CAB pueden emitir certificados sin revisión obligatoria del esquema nacional, sujeto a su alcance de acreditación.

Alto seguro (EAL4–EAL7 / AVA_VAN.3–AVA_VAN.5)

La garantía alta cubre el nivel superior exigente. Los productos evaluados aquí enfrentan ataques de adversarios hábiles y bien equipados. La evaluación debe incluir pruebas de penetración estructuradas, análisis independiente de vulnerabilidades y métodos de verificación formal en los subniveles más altos.

AVA_VAN.3 incluye análisis sistemático e independiente de vulnerabilidades contra atacantes metódicos AVA_VAN.4 y AVA_VAN.5 requieren técnicas avanzadas de penetración y, cuando corresponda, modelos formales de seguridad. Todas las certificaciones de alta seguridad requieren que la autoridad nacional de certificación de seguridad cibernética (NCCA) revise. La certificación por encima de AVA_VAN. generalmente sólo es posible dentro de un dominio técnico definido o en contra de un perfil de protección de última tecnología certificado.

Para un desglose más profundo de cómo estos niveles se mapean a las categorías de riesgo de productos, vea nuestro resumen:Niveles Comunes de Aseguramiento de Criterio: Una Resumen de los Criterios de Evaluación y Metodología.

Requisitos de seguridad de seguridad: Lo que los evaluadores examinan en realidad

Tanto en los CC clásicos como en el EUCC, una evaluación se basa en los Requisitos de Garantía de Seguridad (SARs). Estos definen las actividades de evidencia y prueba necesarias para confirmar la postura de seguridad del producto. Las familias de SAR relevantes se asignan directamente al nivel de garantía:

ASE (Objetivo de Seguridad): El documento fundacional para toda la evaluación. El Objetivo de Seguridad define el alcance evaluado del producto, los objetivos de seguridad, el modelo de amenaza y los SFR específicos que el producto está siendo evaluado. Todas las demás clases de evaluación se basan en lo que se dice aquí.

ADV (Desarrollo): Información de Archivo, especificación funcional y representación de la implementación. En los niveles más altos, esto se extiende a la revisión completa del código fuente y a los modelos formales de política de seguridad.

AGD (Documentos de Guía): Guía operacional de usuario y procedimientos preparativos. Los evaluadores confirman que las guías describen con precisión la configuración segura y el funcionamiento del producto evaluado.

ALC (Life Cycle Support): Seguridad del desarrollo, automatización de CM, remediación de errores y herramientas y técnicas. EUCC hace énfasis explícito en las obligaciones de gestión de parches en curso, exigiendo a los titulares de certificados que mantengan procesos activos de gestión de vulnerabilidades a lo largo del ciclo de vida del certificado.

ATE (Tests): Cobertura de pruebas de desarrollador, pruebas funcionales independientes y a niveles de mayor seguridad, pruebas de penetración utilizando cálculos potenciales de ataque.

AVA_VAN (Análisis de Vulnerabilidad): El diferenciador central bajo EUCC. Esta clase determina qué nivel de seguridad obtiene el producto. Los evaluadores analizan la TOE para detectar vulnerabilidades explotables usando la metodología potencial de ataque, calificar el esfuerzo, conocimiento y recursos que un atacante necesitaría para explotar un defecto dado.

El reglamento de implementaciónEUCC (UE) 2024/482 se ajusta al estándar CC, el CEM, y los documentos de última tecnología aplicables listados en el Anexo I. Los solicitantes deben proporcionar documentación exhaustiva, incluyendo resultados de evaluación anteriores cuando corresponda.

Para una referencia práctica sobre la preparación de cada una de estas clases de documento para la evaluación, descarga laGuía y lista de verificación para Evaluaciones de Criterios Comunes, actualizada para el esquema EUCC.

Análisis de vulnerabilidad y potencialidad: La diferencia técnica central

Los Criterios Comunes Clásicos vincularon la profundidad de garantía principalmente al número de EAL, donde niveles más altos significaban más documentación y rigor en el proceso. El EUCC traslada el criterio principal al nivel AVA_VAN, anclando la certificación directamente al análisis de vulnerabilidades y la resistencia a ataques del mundo real en lugar de solo el cumplimiento de la documentación. Los evaluadores deben calcular explícitamente el potencial de ataque para cada vulnerabilidad identificada. El potencial de ataque se calcula en base a cinco factores: tiempo transcurrido, experiencia especializada, conocimiento del TOE, ventana de oportunidad y hardware/software de TI u otro equipo. La puntuación resultante determina si una vulnerabilidad identificada es explotable por un ataque Básico, Mejorado-Básico, Moderado, Alto o Más Alto, y por tanto si representa un hallazgo que afecta el estado de la certificación. Esta metodología significa que las certificaciones EUCC no son estáticas. Si se descubre una vulnerabilidad después de la certificación que afecta la calificación del potencial de ataque, el titular del certificado debe producir un informe de análisis de impacto de vulnerabilidades y notificar al organismo de certificación. Dependiendo de la gravedad, el certificado puede ser suspendido o revocado. Para los equipos técnicos que trabajan con alta garantía, la principal restricción de planificación es que AVA_VAN.4 y AVA_VAN.5 requieren cobertura de Dominio Técnico o un Perfil de Protección certificado. Actualmente, los Dominios Técnicos cubren tarjetas inteligentes y dispositivos de hardware con cajas de seguridad. Solicitar alta garantía fuera de estos dominios requiere un Perfil de Protección de vanguardia endosado bajo el Anexo I del EUCC.

Evaluación de la conformidad: cómo está estructurada la evaluación del EUCC

El proceso de certificación EUCC sigue esta estructura:

Paso 1: Solicitud y Definición del Alcance. El solicitante define el Objetivo de Evaluación (TOE), selecciona el nivel AVA_VAN y prepara el Objetivo de Seguridad. Se verifica la alineación con el Perfil de Protección donde sea aplicable.

Paso 2: Evaluación por CAB. El CAB realiza una revisión de evidencia, pruebas independientes y análisis de vulnerabilidad. La evaluación se documenta en un Informe Técnico de Evaluación (ETR).

Paso 3: Certificación. Para el nivel substancial, el CAB emite el certificado directamente (sujeto a acreditación). En el caso de alto nivel, la NCCA revisa la ETR antes de emitir un certificado.

Paso 4: Mantenimiento Posterior a la Certificación. El titular del certificado debe mantener un proceso de gestión de vulnerabilidades, reportar vulnerabilidades recién descubiertas como se requiere bajolos Artículos 32-39 del Reglamento de Ejecución de la Comisión (EU) 2024/482, y aplicar para una nueva evaluación si los cambios al producto certificado afectan los reclamos de seguridad.

Los certificados EUCC son válidos hasta cinco años, con actualizaciones obligatorias cuando los cambios de producto afectan la seguridad evaluada. Esta obligación de ciclo de vida es un requisito operativo importante en comparación con el modelo único de algunas certificaciones CC anteriores.

Para lo que esto significa específicamente en el nivel de Alta Garantía, verImplementing EUCC: What High-Assurance Certification Requiere Más allá de los Criterios Comunes Tradicionales, Enfoques.

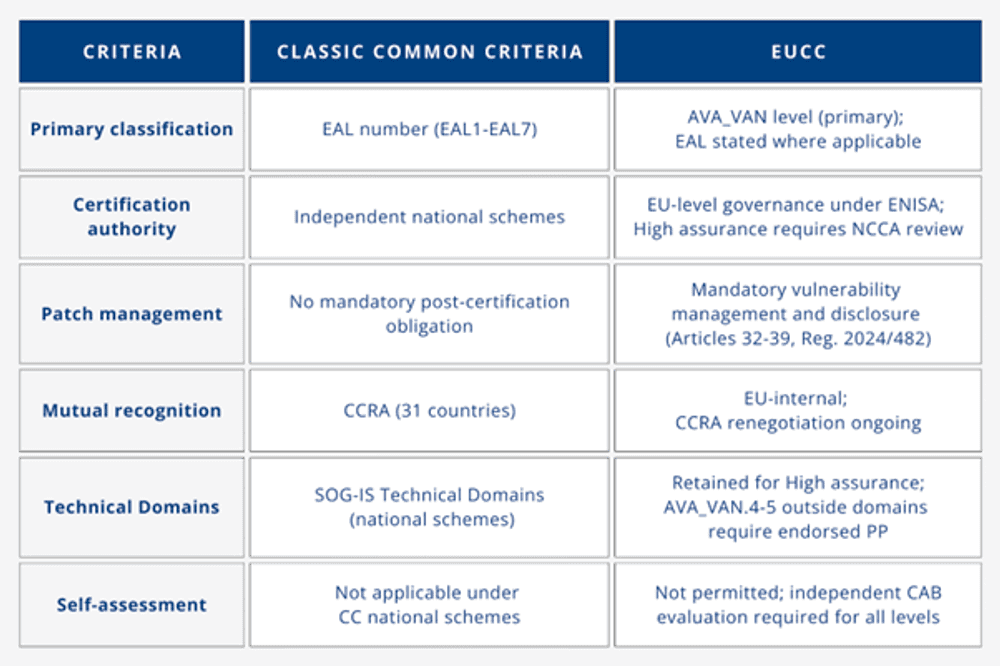

EUCC vs. Criterio común clásico: Diferencias clave de un vistazo

(criterio de clasificación primario: CC utiliza el número EAL; EUCC utiliza el nivel AVA_VAN. La EAL sigue indicándose en los certificados cuando corresponda, pero es secundaria.

Autoridad de certificación: Las certificaciones CC son emitidas por esquemas nacionales de forma independiente. El EUCC opera bajo la gobernanza a nivel de la UE con la ENISA en exceso; el alto grado de fiabilidad requiere la revisión de la NCCCCA.

Patch management: Tradicional CC no tenía obligación de postcertificación obligatoria. El EUCC introduce requisitos explícitos de gestión de vulnerabilidades y divulgación de información en virtud de los artículos 32-39 del reglamento de aplicación, que requieren un seguimiento continuo y una presentación de informes.

Reconocimiento mutuo: CC opera bajo la CCRA (31 países). El EUCC es interno de la UE; la renegociación de la CCRA está en curso para lograr el alineamiento con el nuevo esquema.

Dominios Técnicos: EUCC conserva Dominios Técnicos SOG-IS para Alto Seguro. Las valoraciones por encima de AVA_VAN.3 fuera de estos dominios requieren un PP admitido.

Autoevaluación: No permitida bajo EUCC. Todas las certificaciones requieren evaluación independiente de CAB.

Implicaciones prácticas para los equipos de productos

Si su producto está dirigido a la entrada en el mercado de la UE con certificación de seguridad, la ruta del EUCC está clara. Define su modelo de amenaza a principios de. El nivel AVA_VAN que necesitas determina todo el alcance de la evaluación, documentación y pruebas. cuando su perfil de amenaza soporta AVA_VAN.2 crea riesgo de costo y timeline sin beneficio de certificación.

Comience con un Objetivo de Seguridad que defina con precisión el alcance del TOE. La disparidad entre el ámbito del ST y el producto real es la fuente más común de retrasos en la evaluación.

Para productos de alta seguridad en Dominios Técnicos (tarjetas inteligentes, módulos de seguridad de hardware), alínea al Perfil de Protección aplicable pronto. La desviación del ámbito de aplicación del PP sin justificación documentada se marcará durante la evaluación.

Plan para las obligaciones de ciclo de vida desde el primer día. La gestión de vulnerabilidades poscertificadas no es opcional. Construir el proceso interno antes de aplicar, no después de recibir el certificado.

DescargaEUCC Study 2026 para un recorrido completo de los pasos de certificación, cronogramas y requisitos de evidencia en el marco del plan actual. Para una guía paso a paso del proceso completo de aplicación y evaluación, Vea Cómo Preparar y solicitar la certificación EUCC para su producto.

Inicie su Evaluación EUCC con QIMA CCLab

Ya sea que esté mapeando una certificación CC existente a EUCC, planeando una primera evaluación o preparando la documentación del desarrollador, El equipo técnico de QIMA CCLab trabaja directamente con sus funciones de ingeniería y cumplimiento para mantener la evaluación en el ámbito y en el tiempo previsto.

PREGUNTAS FRECUENTES

¿Cómo difiere el EUCC de los anteriores sistemas de certificación?

El EUCC está diseñado para sustituir el anterior Acuerdo de Reconocimiento Mutuo SOG-IS (MRA) e introduce un marco unificado en el marco de la Ley de Ciberseguridad de la Unión Europea (UE). Este nuevo esquema normaliza el proceso de certificación en todos los Estados miembros de la UE, reduciendo la complejidad y fomentando el reconocimiento mutuo de los productos certificados.

¿Cuáles son los beneficios de obtener la certificación EUCC para mi producto?

Alcanzar la certificación EUCC demuestra que su producto ICT cumple con rigurosos estándares de seguridad cibernética, mejorando su credibilidad y su capacidad de mercado en el mercado europeo. También facilita el acceso a múltiples países de la UE eliminando la necesidad de múltiples certificaciones nacionales.

¿Cuál es el proceso para obtener la certificación EUCC?

El proceso de certificación EUCC implica varios pasos clave:

Aplicación: Aplicar a un organismo de certificación designado acreditado bajo el esquema EUCC.

Preparación: Contratar consultores, revisar la documentación a través de capacitación, y realizar una auditoría interna para asegurar la preparación para la evaluación.

Evaluación: Se realiza una evaluación independiente de las características de seguridad y documentación de su producto.

Certificación: Tras una evaluación exitosa, se emite un certificado, confirmando el cumplimiento de las normas EUCC.

Colaborar con organismos de certificación experimentados e Instalaciones de Evaluación de Seguridad de TI (ITSEFs) puede agilizar este proceso.

Related Articles